El cuidado personal y la búsqueda de la belleza han sido prácticas arraigadas en la historia de la humanidad, y hoy en día, estas actividades han adquirido una relevancia aún mayor en nuestra sociedad. Más allá de ser simplemente un conjunto de acciones estéticas, el cuidado personal y la belleza desempeñan un papel crucial en el bienestar físico, mental y emocional de las personas.

1. Bienestar físico:

El cuidado personal, que incluye hábitos como una alimentación equilibrada, ejercicio regular y una buena higiene, contribuye directamente al bienestar físico. Mantener una piel saludable, un cabello bien cuidado y uñas limpias no solo mejora la apariencia, sino que también refleja el estado general de salud. Además, rutinas de cuidado personal, como la aplicación de protector solar y el uso de productos para el cuidado de la piel, son esenciales para prevenir problemas dermatológicos y envejecimiento prematuro.

2. Autoestima y confianza:

La belleza no se trata únicamente de cumplir con estándares preestablecidos, sino de sentirse bien consigo mismo. El cuidado personal contribuye significativamente al desarrollo de la autoestima y la confianza. Cuando una persona se cuida y se siente bien en su propia piel, es más propensa a enfrentar desafíos diarios con una actitud positiva. El acto de cuidarse a uno mismo actúa como un recordatorio constante de que cada individuo merece tiempo y atención.

3. Salud mental:

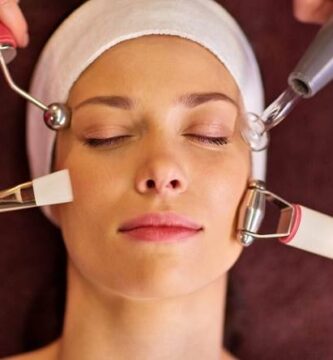

La rutina de cuidado personal no solo impacta en el cuerpo, sino también en la salud mental. Tomarse un tiempo para cuidarse puede funcionar como una forma de autocuidado y reducir el estrés. Las prácticas como los masajes, los baños relajantes y la meditación, que a menudo están asociadas con el cuidado personal, son beneficiosas para la salud mental. La belleza, entendida como el sentirse bien consigo mismo, tiene un impacto directo en la salud emocional y en la percepción positiva de la vida.

4. Proyección social:

La forma en que nos presentamos al mundo tiene un impacto en la percepción que los demás tienen de nosotros. La atención al cuidado personal y la belleza puede influir en la forma en que somos percibidos socialmente. No se trata de cumplir con estándares superficiales, sino de proyectar confianza y respeto hacia uno mismo y hacia los demás. Una buena presentación personal puede abrir puertas en el ámbito profesional y social.

En conclusión, el cuidado personal y la búsqueda de la belleza no deben ser vistos como actividades vanas o frívolas. Estas prácticas tienen profundas implicaciones en el bienestar integral de las personas. Al invertir tiempo y esfuerzo en cuidarse a sí mismos, las personas no solo mejoran su apariencia externa, sino que también cultivan una relación más positiva consigo mismas y con su entorno. El cuidado personal y la belleza son inversiones significativas en la calidad de vida y la felicidad a largo plazo.

Cuando llega el verano lo mejor que puedes hacer es ir a Read more

La piel seca, que también recibe el nombre de xerosis o xerodermia, Read more

Como su nombre lo indica, es un procedimiento que a través de Read more

Todas las cirugías que impliquen modificaciones en el cuerpo de forma superficial Read more

Los costos de los procedimientos estéticos son elevados, sin embargo cada paciente Read more

La naturaleza nos ofrece muchas alternativas y bondades que son necesarios aprovechar Read more

Todas las cirugías dejan siempre unos efectos secundarios, algunos de forma permanente Read more

Como todas las cirugías existe un proceso en el cual el cuerpo Read more

Existen hábitos que sin lugar a dudas es mejor corregirlos a tiempo Read more